Dans nos organisations, l’information circule partout, ce qui est tout à fait normal puisque nos secteurs d’affaires ont besoin d’informations pour offrir des services de qualité aux clients. Des informations, il y a en a sur les postes de travail, dans les sauvegardes, chez les partenaires, dans le nuage, etc.… et parfois certains comportements mettent à risque nos organisations.

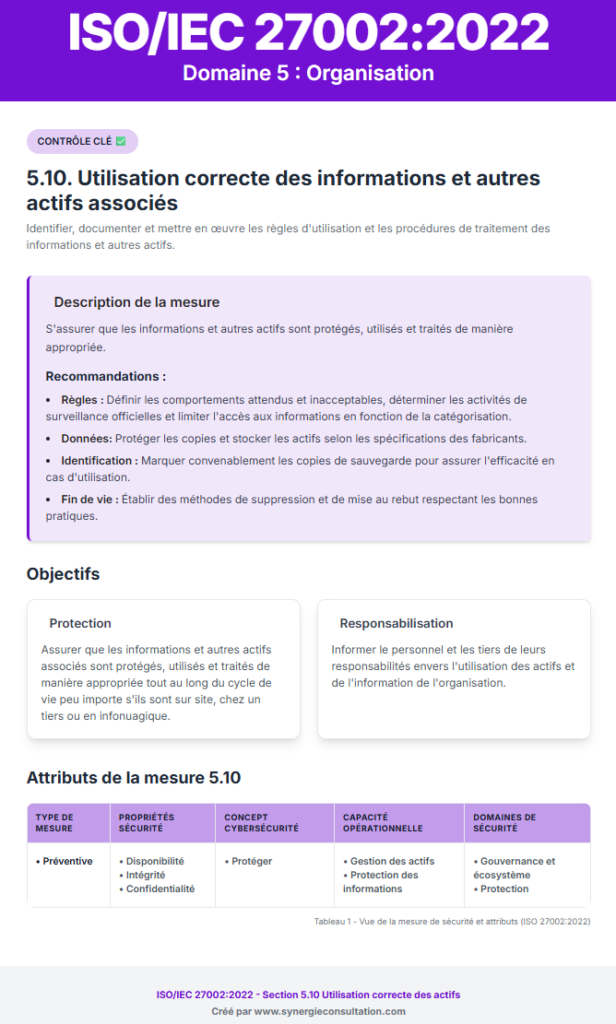

Le contrôle 5.10 souligne des éléments importants : la sécurité de l’information ne se limite pas à l’accès, elle couvre l’utilisation, le traitement, la copie, le stockage et la fin de vie des actifs informationnels…donc le cycle de vie complet!

Le 5.10 recommande notamment quoi?

-Définir des règles claires sur l’utilisation acceptable et inacceptable de l’information

-Protéger les données selon la catégorisation

-Identifier les copies pour en assurer l’utilisation adéquate

-Utiliser des méthodes de suppression et de mise au rebut sécuritaires

Avez-vous une réelle visibilité sur l’utilisation des informations dans votre organisation?

#ISO27002 #Cybersécurité #GestionDesRisques #Gouvernance #ProtectionDeLInformation